攻击已在路上,你的安全响应还靠人工?AI自动防御了解一下!

攻击已在路上,你的安全响应还靠人工?AI自动防御了解一下!

TechVision大咖圈

发布于 2025-11-06 15:33:32

发布于 2025-11-06 15:33:32

在这里插入图片描述

📋 文章目录

- 引言:当黑客敲门的时候

- 传统人工安全响应的"老大难"

- AI自动防御:安全界的"超级英雄"

- 核心技术揭秘

- AI自动防御系统架构

- 实战应用场景

- 部署实施指南

- 未来趋势展望

- 总结

引言:当黑客敲门的时候

想象一下这样的场景:凌晨3点,你正在梦乡中与周公下棋,突然被电话铃声惊醒。"老板,我们被攻击了!"安全工程师的声音透着疲惫和焦虑。

这样的"惊喜"在网络安全领域简直是家常便饭。据统计,全球每39秒就发生一次网络攻击,而传统的人工响应平均需要200多天才能发现入侵!😱

在这个数字化飞速发展的时代,网络攻击的频率和复杂度都在急剧上升。从简单的病毒传播到复杂的APT攻击,从勒索软件到零日漏洞利用,攻击者们的手段可谓是五花八门,创意无限。

而我们的防御手段还停留在"刀耕火种"的时代吗?当然不是!今天就让我们一起探索AI自动防御这个安全界的"黑科技",看看它如何让我们在网络安全的战场上占据主动!

传统人工安全响应的"老大难"

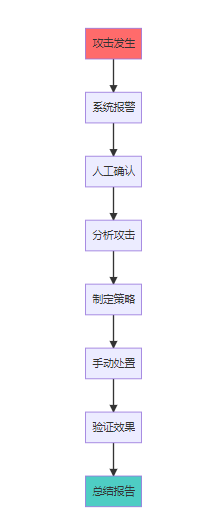

响应速度:蜗牛般的反应

传统的安全响应流程大概是这样的:

看起来很有条理对吧?但实际上每个环节都可能成为"瓶颈":

- 发现滞后:平均发现时间长达197天

- 确认耗时:人工确认需要1-4小时

- 分析复杂:攻击分析动辄几天几周

- 响应缓慢:手动处置容易出错,效率低下

人力成本:烧钱如流水

安全团队的成本构成让CFO看了都心疼:

- 7x24小时值守:需要多班轮换

- 专业技能要求高:安全人才稀缺且昂贵

- 培训成本高:新技术层出不穷,持续培训必不可少

- 人员流失率高:工作压力大,跳槽频繁

误报问题:狼来了的故事

传统安全系统的误报率高达95%!这意味着什么?安全工程师每天要处理大量的"假警报",真正的威胁反而可能被忽略。就像《狼来了》的故事一样,当真正的狼来了,大家可能已经麻木了。

覆盖盲区:防不胜防

人工监控总有盲区:

- 时间盲区:人总要休息

- 技能盲区:没人是全能的

- 注意力盲区:长时间监控容易疲劳

- 经验盲区:新型攻击难以识别

AI自动防御:安全界的"超级英雄"

什么是AI自动防御?

AI自动防御系统就像是给你的网络安全配了一个"超级大脑",它可以:

- 24/7不知疲倦地工作:比最敬业的员工还要敬业

- 毫秒级响应:比人类反应快1000倍

- 学习进化:越用越聪明

- 全面覆盖:没有监控盲区

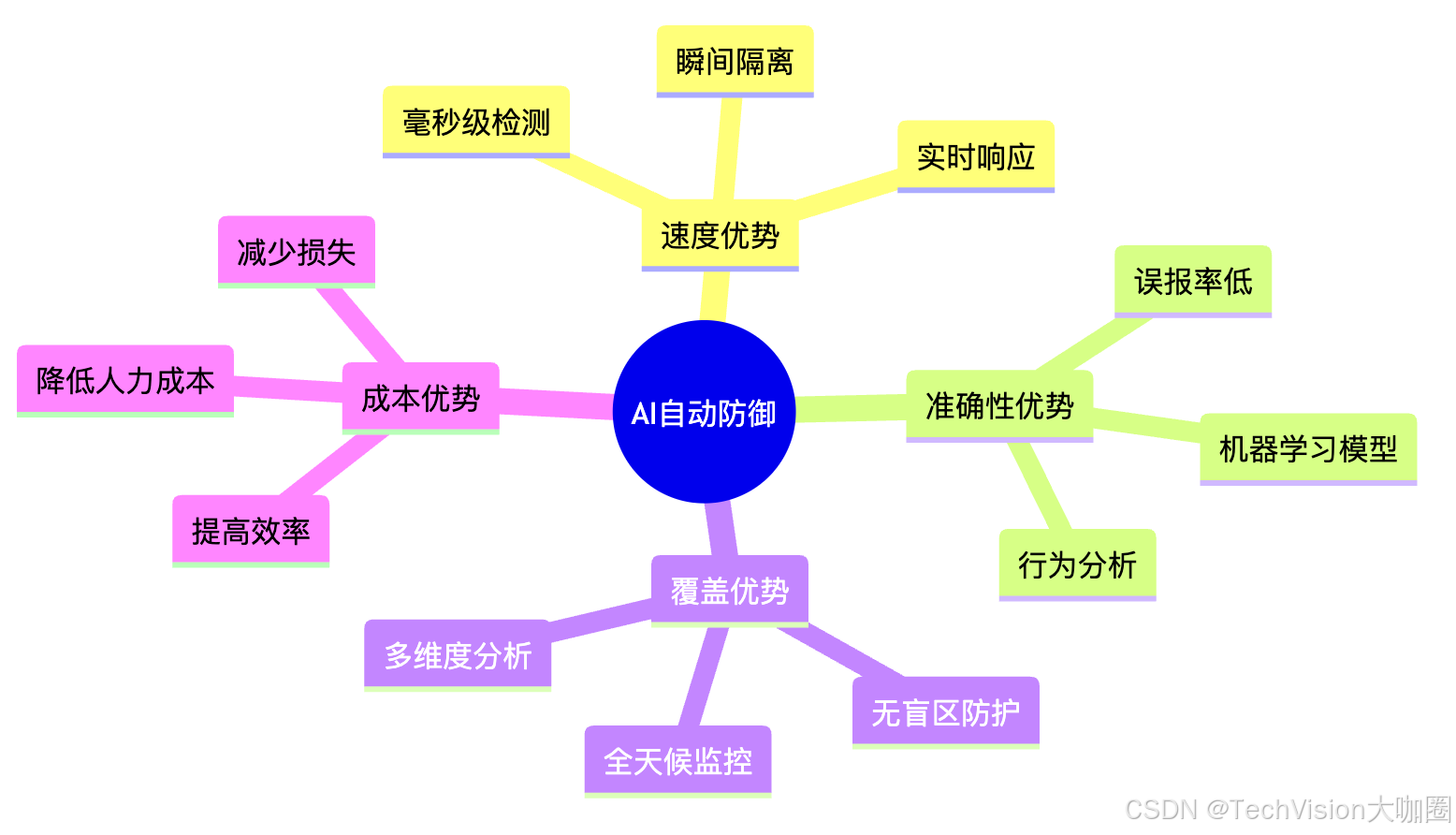

AI防御的核心优势

在这里插入图片描述

与传统防御的对比

对比维度 | 传统人工防御 | AI自动防御 |

|---|---|---|

响应速度 | 小时/天级别 | 毫秒/秒级别 |

监控覆盖 | 8小时x5天 | 24x7全覆盖 |

误报率 | 95% | <5% |

学习能力 | 依赖经验积累 | 自动学习进化 |

处理能力 | 有限 | 可无限扩展 |

成本 | 线性增长 | 边际成本递减 |

核心技术揭秘

机器学习:AI的"大脑"

AI自动防御的核心是机器学习算法,主要包括:

1. 监督学习

- 基于历史攻击数据训练模型

- 识别已知攻击模式

- 准确率高,但对未知攻击有限

2. 无监督学习

- 分析正常行为基线

- 发现异常模式

- 能识别零日攻击

3. 深度学习

- 神经网络模型

- 处理复杂数据

- 自动特征提取

行为分析:识别"不正常"

行为分析关注的维度:

- 用户行为:登录时间、访问模式、操作习惯

- 网络行为:流量模式、通信协议、连接频率

- 系统行为:资源使用、进程活动、文件操作

威胁情报:知己知彼

AI系统会整合多源威胁情报:

- 外部情报源:商业威胁情报、开源情报

- 内部情报源:历史攻击记录、安全日志

- 实时情报:全球攻击趋势、新型威胁

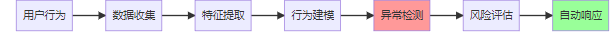

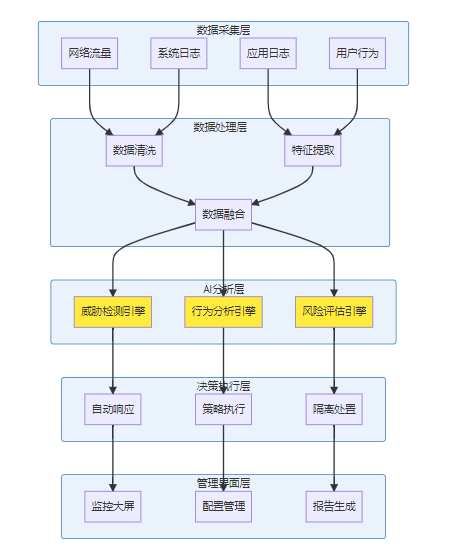

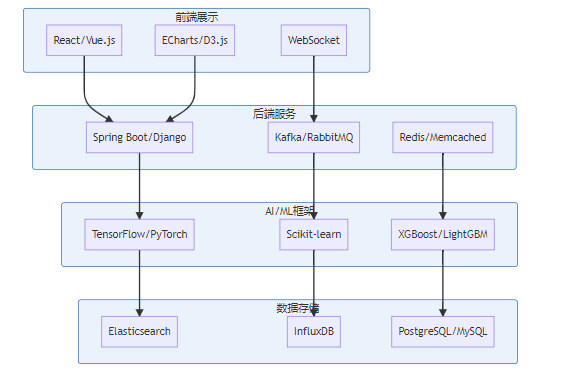

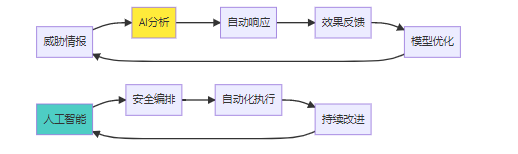

AI自动防御系统架构

整体架构图

关键组件详解

1. 数据采集层

- 全方位数据收集

- 实时流数据处理

- 多源数据整合

2. AI分析层

- 威胁检测:识别恶意活动

- 行为分析:发现异常模式

- 风险评估:量化威胁等级

3. 自动响应层

- 实时阻断恶意行为

- 自动隔离受感染系统

- 动态调整安全策略

技术栈选择

实战应用场景

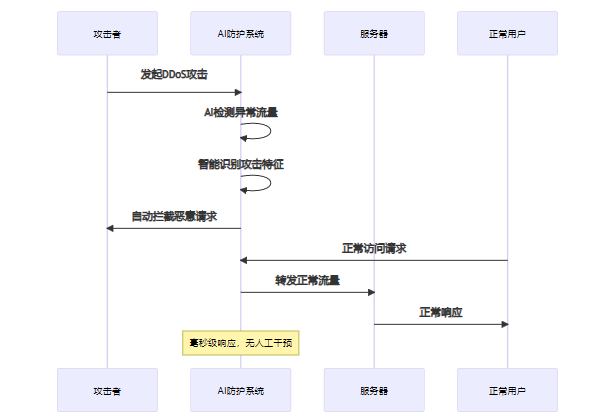

场景一:DDoS攻击防护

传统方式: 人工发现 → 手动配置防火墙 → 等待生效 AI方式: 自动检测 → 智能分流 → 实时拦截

场景二:恶意软件检测

AI系统可以:

- 静态分析:检查文件结构、代码特征

- 动态分析:监控运行时行为

- 沙箱检测:安全环境中执行可疑文件

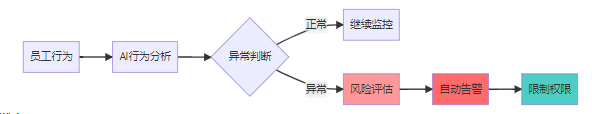

场景三:内部威胁发现

检测维度:

- 访问时间异常(深夜大量下载)

- 权限使用异常(访问无关系统)

- 数据传输异常(大量外发数据)

场景四:APT攻击防护

APT攻击通常具有以下特点:

- 隐蔽性强:难以被传统手段发现

- 持续时间长:可能潜伏数月甚至数年

- 针对性强:专门针对特定目标

AI防护优势:

- 长期行为分析:建立长期基线模型

- 多维度关联:关联不同时间的异常事件

- 预测性防护:提前识别攻击意图

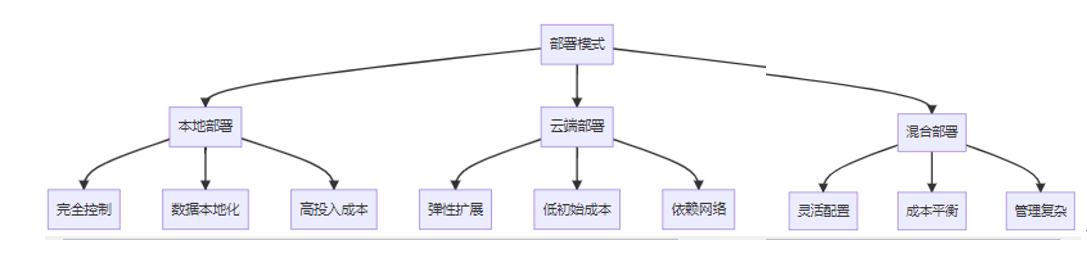

部署实施指南

部署模式选择

实施步骤

第一阶段:规划设计(1-2周)

- 需求分析和风险评估

- 技术架构设计

- 实施计划制定

第二阶段:基础部署(2-4周)

- 硬件环境准备

- 软件平台搭建

- 数据接入配置

第三阶段:模型训练(4-8周)

- 历史数据准备

- 基线模型建立

- 算法调优验证

第四阶段:试运行(2-4周)

- 小范围试点

- 效果评估调优

- 逐步扩大范围

第五阶段:全面上线(1-2周)

- 全面部署

- 人员培训

- 运维体系建立

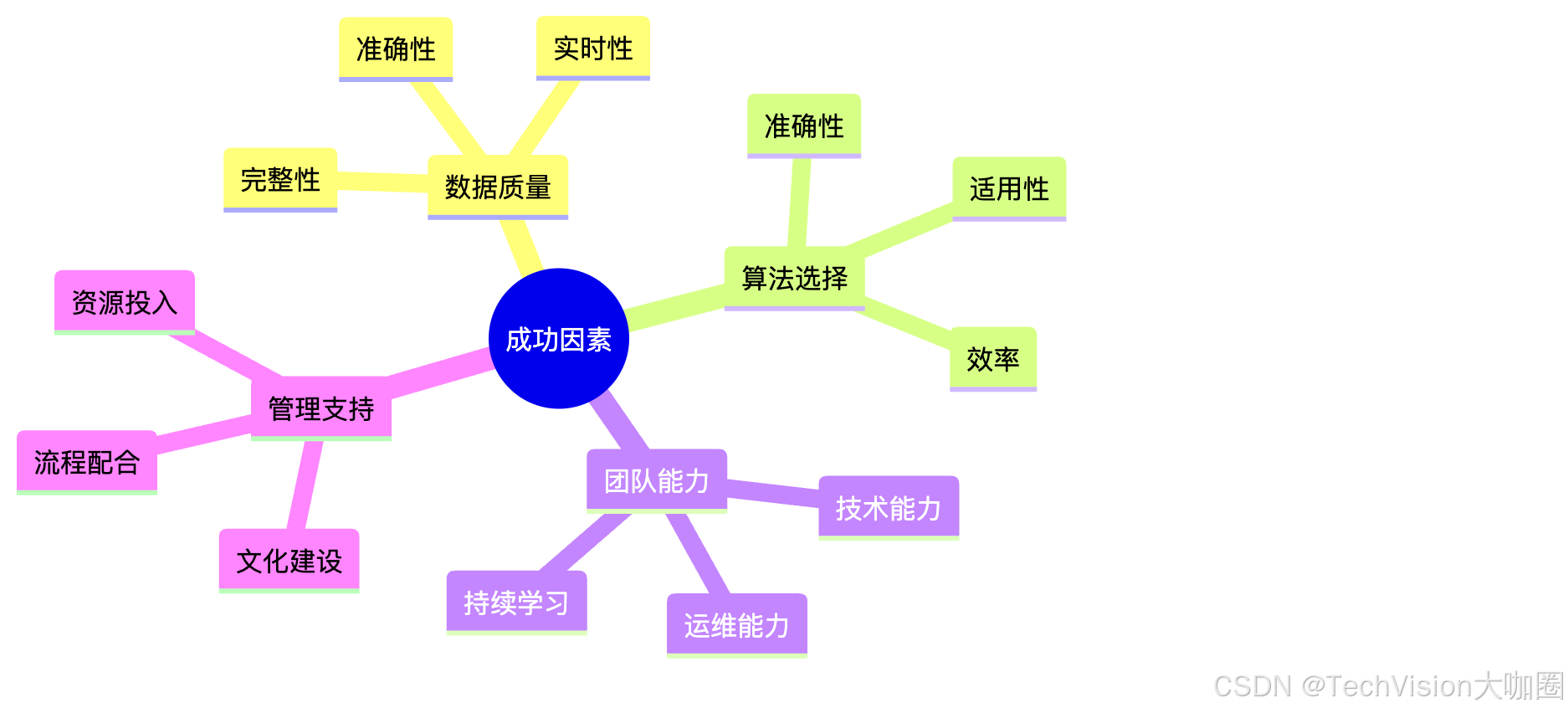

关键成功因素

在这里插入图片描述

未来趋势展望

技术发展趋势

1. 更智能的AI算法

- 联邦学习:多方协作,隐私保护

- 小样本学习:少量数据也能训练好模型

- 可解释AI:让AI的决策过程透明化

2. 更全面的防护覆盖

- IoT设备安全:万物互联时代的新挑战

- 云原生安全:容器、微服务架构的安全

- 边缘计算安全:5G时代的边缘防护

3. 更智能的协同响应

行业发展趋势

市场规模预测:

- 2024年:全球AI安全市场规模预计达到220亿美元

- 2030年:预计将达到1020亿美元

- 年复合增长率:约30%

应用普及率:

- 大型企业:85%已开始应用

- 中型企业:45%正在规划

- 小型企业:15%开始关注

挑战与机遇

主要挑战:

- 数据隐私保护要求

- AI算法的可解释性

- 人才缺乏问题

- 标准规范待完善

发展机遇:

- 政策支持力度加大

- 技术成熟度提升

- 成本持续下降

- 应用场景不断扩展

总结

在这个"攻击已在路上"的时代,传统的人工安全响应已经难以满足现代网络安全的需求。AI自动防御系统就像是给我们的网络安全配了一个"超级英雄",它具有:

✅ 毫秒级响应速度 - 比人类快1000倍 ✅ 24/7全天候防护 - 永不疲倦的守护者 ✅ 智能学习进化 - 越用越聪明 ✅ 成本效益优势 - 边际成本递减

当然,AI自动防御并不意味着完全替代人工,而是人机协同的智能安全时代。AI负责处理大量重复性工作和快速响应,人类专家则专注于策略制定和复杂场景处理。

行动建议:

🎯 立即行动:评估现有安全体系,识别AI自动防御的应用点 🎯 分步实施:从重点场景开始,逐步扩展覆盖范围 🎯 持续优化:建立持续改进机制,不断提升防护效果 🎯 人才培养:加强团队AI安全技能培训

记住,在网络安全的战场上,最好的防守就是主动进攻。而AI自动防御,正是我们手中最锋利的"宝剑"!

声明: 本文内容仅供学习交流,请合法合规使用相关技术。

如果您觉得这篇文章有帮助,欢迎分享给更多的朋友!有任何问题或建议,也欢迎在评论区留言讨论。让我们一起构建更安全的网络环境! 🛡️

本文参与 腾讯云自媒体同步曝光计划,分享自作者个人站点/博客。

原始发表:2025-07-29,如有侵权请联系 cloudcommunity@tencent.com 删除

评论

登录后参与评论

推荐阅读

目录